Gestion de la sécurité avancée CA EEM › Sécurité du point de contact avec CA EEM › Limite de l'accès aux hôtes contenant des informations confidentielles

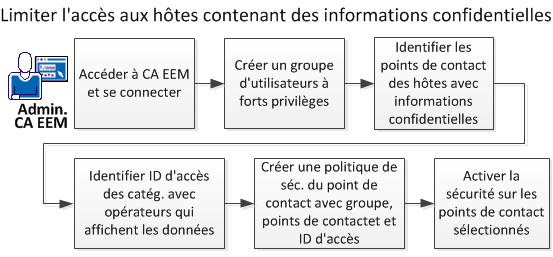

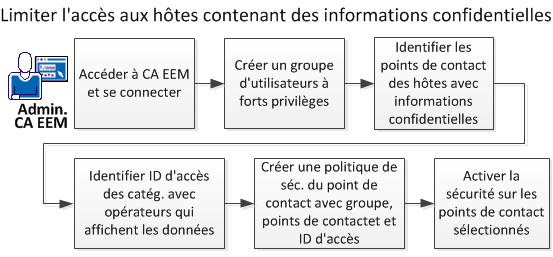

Limite de l'accès aux hôtes contenant des informations confidentielles

La sécurité du point de contact répond au besoin de limiter l'accès à des hôtes stratégiques de l'activité professionnelle et à des hôtes sur lesquels vous stockez des informations confidentielles. L'illustration suivante propose une méthode pour atteindre cet objectif de sécurité.

Procédez comme suit :

- Accédez et connectez-vous à CA EEM.

- Créez un groupe d'utilisateurs à forts privilèges.

Consultez la section Création du groupe ContentAdmin personnalisé.

- Identifiez les points de contact associés aux hôtes contenant des informations sensibles.

Consultez la section Affichage des points de contact et des groupes d'hôtes pour un agent sélectionné.

- Identifiez les catégories avec des opérateurs qui affichent des données,

- puis identifiez les ID de contrôle d'accès associés à ces catégories.

- Créez une politique de sécurité du point de contact avec ce groupe, ces catégories d'opérateur et ces points de contact.

Consultez la section Création d'une politique de sécurité du point de contact.

- Activez la sécurité sur des points de contact de votre choix.

Informations complémentaires :

Méthode de configuration de la sécurité du point de contact

Copyright © 2013 CA.

Tous droits réservés.

|

|