Lors de la création d'une politique de sécurité de point de contact, n'identifiez pas directement les opérateurs qui agissent sur les points de contact que vous voulez sécuriser. Identifiez plutôt les catégories auxquelles ces opérateurs appartiennent. N'identifiez pas les catégories par nom, mais plutôt par ID de contrôle d'accès.

Toutes les catégories ne contiennent pas des opérateurs qui pourraient compromettre la sécurité d'un hôte contenant des informations confidentielles. Avant d'ajouter des ressources, évaluez l'impact des opérateurs.

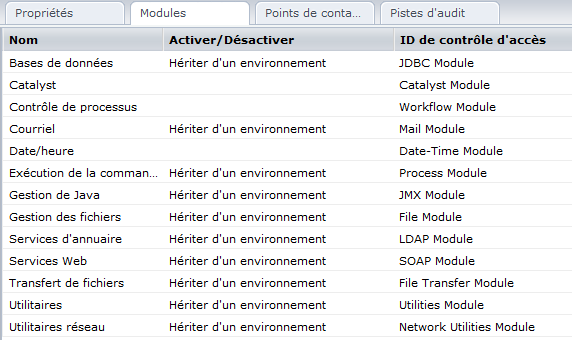

Vous pouvez identifier l'ID de contrôle d'accès à ajouter comme ressource dans une politique de sécurité de point de contact.

Procédez comme suit :

Important : La colonne ID de contrôle d'accès répertorie les noms de module. Consultez cette liste lorsque vous saisissez les noms de module sélectionnés dans le champ Ressources d'une politique de sécurité de point de contact.

|

Copyright © 2013 CA.

Tous droits réservés.

|

|