Gestione della protezione avanzata di CA EEM › Protezione touchpoint con CA EEM › Limitazione dell'accesso agli host con informazioni sensibili

Limitazione dell'accesso agli host con informazioni sensibili

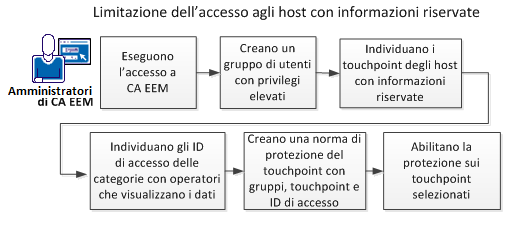

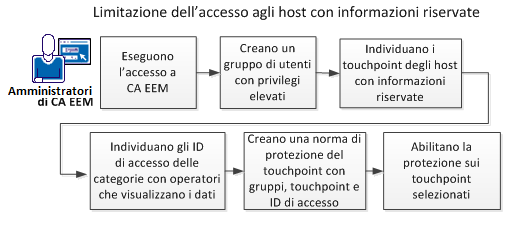

La protezione del touchpoint risponde alla necessità di limitare l'accesso agli host aziendali strategici e agli host di archiviazione delle informazioni riservate. L'illustrazione seguente descrive la procedura che consente di realizzare questo obiettivo di protezione.

Attenersi alla procedura seguente:

- Eseguire l'accesso a CA EEM.

- Creare un gruppo di utenti con privilegi elevati.

Consultare la sezione Creazione del gruppo ContentAdmin personalizzato.

- Identificare i touchpoint associati a host sensibili.

Consultare la sezione Visualizzazione dei touchpoint e dei gruppi host per un agente selezionato.

- Identificare le categorie con operatori che espongono i dati.

- Identificare gli ID controllo accesso associati alle categorie.

- Creare una policy Protezione touchpoint con questo gruppo, categorie operatori e touchpoint.

Consultare la sezione Creazione di una policy Protezione touchpoint.

- Abilitare Protezione touchpoint sui touchpoint selezionati.

Ulteriori informazioni:

Introduzione alla configurazione di Protezione touchpoint

Copyright © 2013 CA.

Tutti i diritti riservati.

|

|