Verwalten erweiterter CA EEM-Sicherheit › Kontaktpunktsicherheit mit CA EEM › Beschränken des Zugriffs auf Hosts mit vertraulichen Informationen

Beschränken des Zugriffs auf Hosts mit vertraulichen Informationen

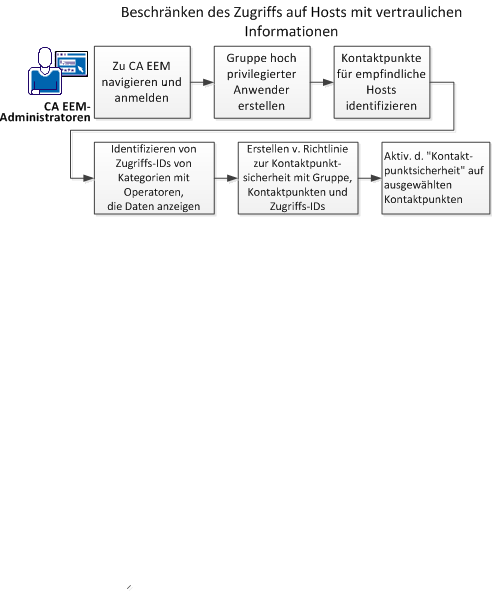

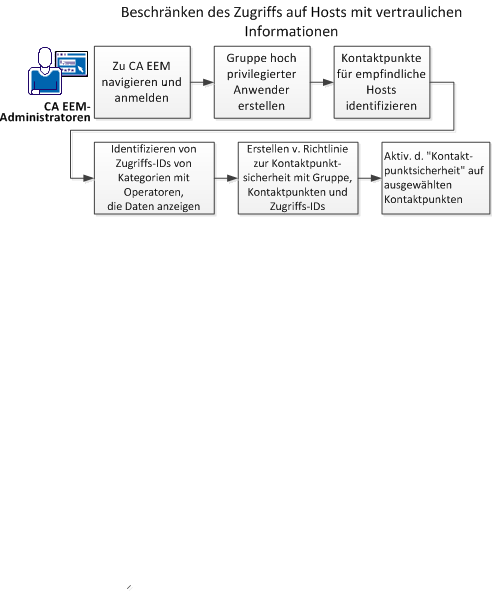

"Kontaktpunktsicherheit" erfüllt den Bedarf, den Zugriff auf unternehmenskritische Hosts oder Hosts mit streng vertraulichen Informationen zu beschränken. Folgende Abbildung schlägt eine Vorgehensweise vor, um dieses Sicherheitsziel zu erfüllen.

Gehen Sie folgendermaßen vor:

- Navigieren Sie zu CA EEM, und melden Sie sich an.

- Erstellen Sie eine Gruppe mit hoch privilegierten Anwendern.

Weitere Informationen finden Sie unter Erstellen der anwenderspezifischen ContentAdmin-Gruppe.

- Identifizieren Sie die Kontaktpunkte, die empfindlichen Hosts zugeordnet sind.

Weitere Informationen finden Sie unter Anzeigen der Kontaktpunkte und Hostgruppen für einen ausgewählten Agenten.

- Identifizieren Sie die Kategorien mit Operatoren, die Daten darstellen.

- Identifizieren Sie dann die Zugriffssteuerungslisten-IDs, die den Kategorien zugeordnet sind.

- Erstellen Sie eine Richtlinie zur Kontaktpunktsicherheit mit dieser Gruppe sowie mit diesen Kategorien und Kontaktpunkten.

Weitere Informationen finden Sie unter Erstellen einer Richtlinie der Kontaktpunktsicherheit.

- Aktivieren Sie "Kontaktpunktsicherheit" auf ausgewählten Kontaktpunkten.

Weitere Informationen:

Ansatz beim Konfigurieren der Kontaktpunktsicherheit

Copyright © 2013 CA.

Alle Rechte vorbehalten.

|

|