La protezione del touchpoint consente di proteggere i touchpoint associati a host aziendali strategici e gli host contenenti dati sensibili dagli accessi non autorizzati. È possibile creare norme di touchpoint che specificano gli utenti selezionati o un gruppo con privilegi elevati quali uniche identità in grado di eseguire un operatore su quella destinazione. Le norme specificano le identità autorizzate all'esecuzione di determinati operatori su touchpoint specifici. Gli operatori che eseguono programmi e script sono contenuti in categorie operatori specifiche.

In breve, le norme Protezione touchpoint di CA EEM autorizzano identità specifiche a eseguire script in operatori di categorie operatori specifiche su touchpoint specifici in un ambiente specifico.

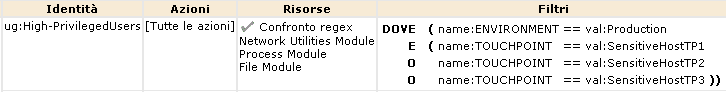

Di seguito si riporta un breve esempio di una norma di protezione touchpoint semplice.

L'esempio utilizza un estratto di norma. La norma consente solo agli utenti nel gruppo High-PrivilegedUsers di eseguire qualsiasi operatore appartenente alle categorie specificate su touchpoint nell'ambiente di produzione. I touchpoint di esempio sono denominati SensitiveHostTP1, 2 e 3. Gli ID di Access Control specificati includono il modulo Utilità di rete e il modulo Processo (per Esecuzione comando). Il modulo File* include sia il modulo per Gestione file sia il modulo Trasferimento file.

Nota: consultare la sezione Identificazione degli ID controllo accesso da aggiungere come risorse.

Un processo contenente una destinazione di operatore protetta da una norma Protezione touchpoint può terminare correttamente solo se eseguito da utente autorizzato. L'utente che esegue il processo viene indicato come Identità nella norma. La norma identifica gli utenti in base al nome o all'appartenenza a un gruppo, gli operatori in base agli ID di Access Control associati alle categorie di origine e i touchpoint in base a nome, ambiente o entrambi.

Le norme Protezione touchpoint proteggono l'accesso ai singoli host di destinazione controllando quali utenti eseguono gli operatori su un touchpoint o un gruppo host specifico. Un'istanza di processo viene eseguita per conto di un utente. Quando il processo esegue un operatore su un touchpoint o un gruppo host specificato in una norma Protezione touchpoint di CA EEM, CA EEM tenta di autorizzare tale utente. CA EEM verifica che l'utente sia stato specificato come Identità in una norma Protezione touchpoint per il touchpoint. Se l'istanza di processo viene eseguita per conto di un utente non autorizzato, si verificherà un errore dell'operatore.

Specificare gli host contenenti informazioni sensibili come touchpoint, touchpoint proxy o gruppi host.

È possibile limitare l'accesso a host specifici agli utenti con privilegi elevati. È possibile concedere l'accesso a un utente o a un gruppo specifici a cui è stato concesso il seguente accesso:

|

Copyright © 2013 CA.

Tutti i diritti riservati.

|

|