Gestion de la sécurité avancée CA EEM › Sécurité du point de contact avec CA EEM › Accord d'accès à CA EEM aux utilisateurs pour définir des politiques de sécurité du point de contact

Accord d'accès à CA EEM aux utilisateurs pour définir des politiques de sécurité du point de contact

Par défaut, l'utilisateur EiamAdmin est le seul à pouvoir se connecter à CA EEM. Si vous utilisez une méthode de sécurité du point de contact basée sur une politique, vous pouvez autoriser certains utilisateurs à créer des politiques de sécurité du point de contact dans CA EEM. Autorisez les concepteurs de contenu qui conçoivent les processus à l'aide d'opérateurs qui s'exécutent sur des points de contact mappés vers des hôtes à rentabilité élevée. Vous pouvez protéger ces points de contact à l'aide de politiques de sécurité de point de contact qui spécifient les utilisateurs autorisés à exécuter ces opérateurs.

Pour accorder à des concepteurs de politiques spécifiques l'accès à CA EEM et le droit de créer des politiques avec la classe de ressources Sécurité du point de contact :

- Connectez-vous à l'application CA Process Automation dans CA EEM.

- Cliquez sur l'onglet Gestion des stratégies d'accès.

- Cliquez sur Nouvelle stratégie de portée.

- Renseignez la section Général comme suit :

- Nom

-

Spécifiez le nom de la politique de portée (Par ex. : Utilisateurs créant des politiques de sécurité de point de contact).

- Description

-

(Facultatif) Saisissez une brève description, par exemple : Autorise les utilisateurs spécifiés à créer des politiques personnalisées uniquement avec la classe de ressources Sécurité du point de contact.

- Calendrier et nom de la classe de ressources

-

Ignorez l'option Calendrier et acceptez l'entrée par défaut SafeObject pour le nom de la classe de ressources.

- Type

-

Spécifiez la liste de contrôle d'accès

Remarque : Un message s'affiche et indique que la modification du type de politique réinitialise certains filtres. Cliquez sur OK.

- Pour les identités, ajoutez les noms de tous les utilisateurs qui conçoivent des processus auxquels la sécurité du point de contact s'applique. L'accès à CA EEM et le droit de créer des politiques de sécurité du point de contact sont accordés aux utilisateurs ajoutés à cette politique. Une politique de sécurité du point de contact spécifie les utilisateurs autorisés à exécuter des opérateurs à partir d'une catégorie d'opérateurs donnée, sur le point de contact correspondant.

Remarque : Si vous voulez tester cette politique, créez un utilisateur avec le groupe d'utilisateurs par défaut et ajoutez ce nom d'utilisateur ici. Enregistrez cette politique, puis connectez-vous à CA EEM avec votre nom d'utilisateur test. Notez que la seule action que vous pouvez réaliser dans CA EEM est la création d'une politique avec la classe de ressources Point de contact.

- Pour le type, acceptez Utilisateur ou sélectionnez une autre valeur.

- Cliquez sur le lien Recherche d'identités.

- Saisissez des critères de recherche incluant l'utilisateur ou le groupe prévu et cliquez sur Rechercher.\

- Dans la liste affichée des identités disponibles, sélectionnez un utilisateur ou un groupe et cliquez sur la flèche vers la droite.

Le groupe ou l'utilisateur sélectionné s'affiche dans la liste Identités sélectionnées.

- Répétez ce processus pour chaque utilisateur auquel vous voulez autoriser à créer des politiques de sécurité du point de contact.

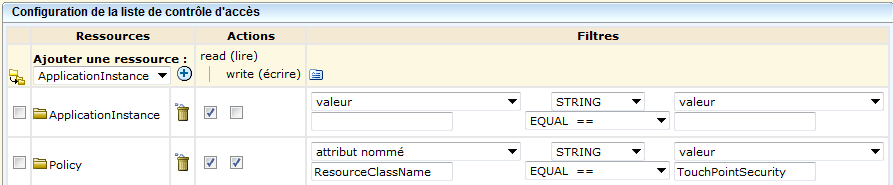

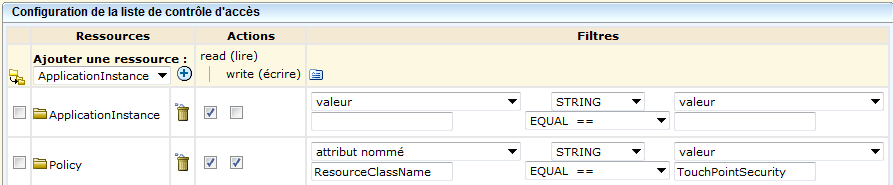

- Configurez la liste de contrôle d'accès comme suit :

- Dans la liste déroulante, sélectionnez chaque ressource suivante et cliquez sur Ajouter pour les ajouter à la liste.

- Instance d'application

- Stratégie

- utilisateur

- Utilisateur global

- Groupe d'utilisateurs

- Groupe d'utilisateurs globaux

- Cliquez sur Read (Lecture) pour toutes les ressources. Cliquez sur Write (Ecriture) pour Stratégie.

- Cliquez sur Filtres.

- Pour Politique, sélectionnez dans la première liste déroulante l'attribut nommé. Dans le champ sous l'attribut nommé, saisissez ResourceClassName. Dans le champ de valeur après EQUAL, saisissez TouchPointSecurity. N'entrez pas d'espaces entre TouchPoint et Security.

- Ne modifiez pas les champs restants de la page de filtres.

- Cliquez sur Enregistrer.

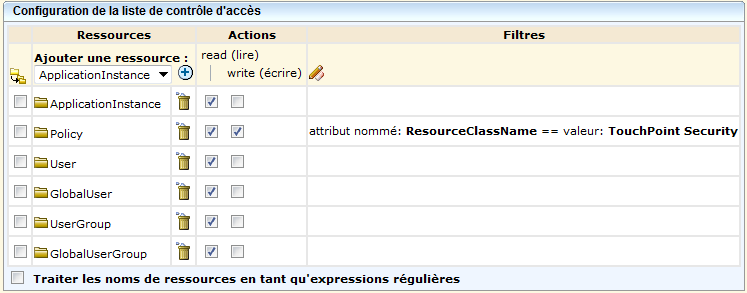

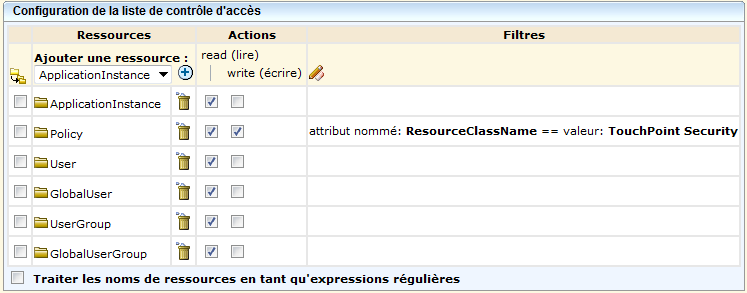

- Vérifiez que la configuration de la liste de contrôle d'accès correspond exactement à l'exemple suivant. Le système ajoute un espace entre TouchPoint et Security.

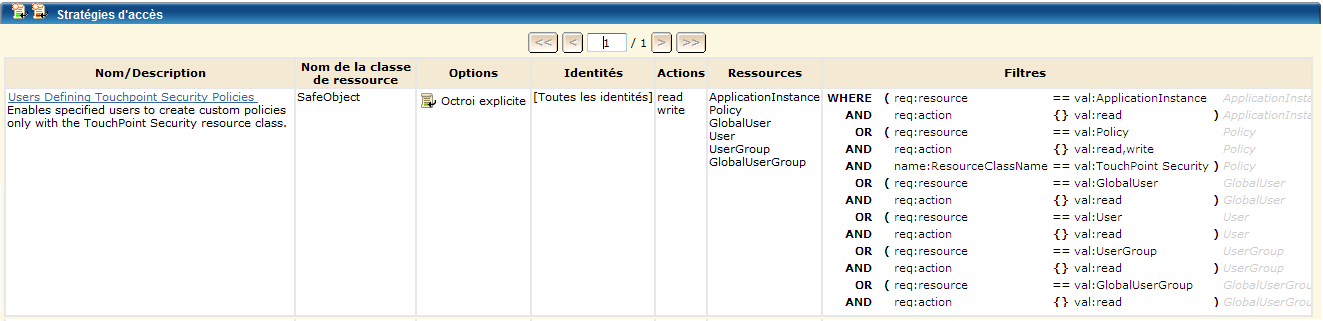

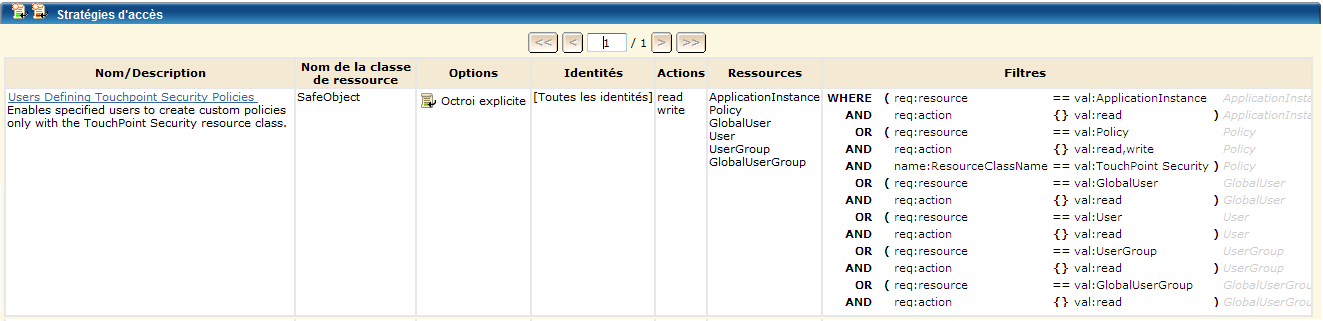

- Vérifiez que votre politique s'apparente à l'exemple suivant. Dans l'exemple, les colonnes manquantes indiquent que le nom de la classe de ressources est SafeObject, la valeur d'options est Explicit Grant et Identities est votre liste d'utilisateurs. Ces utilisateurs conçoivent des processus de sécurité du point de contact et créent une politique associée.

Copyright © 2013 CA.

Tous droits réservés.

|

|