Supporre di installare un agente sul proprio host, ma non si desidera che altri utenti esterni eseguano operatori sull'host personale. Per utilizzare Protezione touchpoint in modo da proteggere un host considerato importante, valutare l'esecuzione di attività necessarie nella sequenza proposta.

Esempio: impostazione di Protezione touchpoint su Abilitato per il touchpoint del computer personale

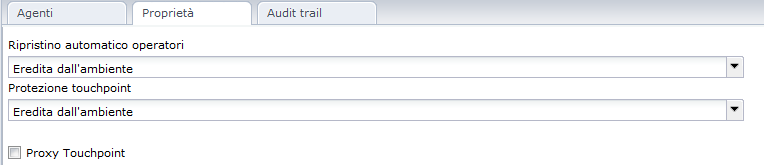

Il parametro Protezione touchpoint per il touchpoint selezionato, MyPC-TP, è impostato su Abilitato.

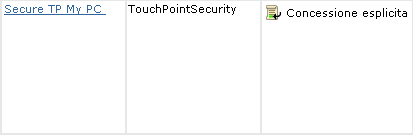

Esempio: Creazione di una norma Protezione touchpoint che consenta l'esecuzione degli operatori sul touchpoint del computer personale solo all'utente corrente

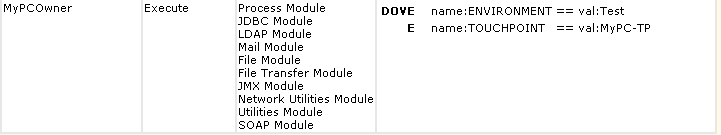

Nell'esempio seguente,l'host protetto appartiene a un utente denominato MyPCowner. MyPCowner è l'unica identità autorizzata all'esecuzione di operatori sul touchpoint, MyPC-TP. In questo caso, gli ID di controllo degli accessi vengono associati a tutte le categorie contenenti operatori che possono essere eseguiti su un host agente. I riferimenti comprendono le categorie di operatori che non apportano modifiche all'host. In questo esempio, l'utente non desidera che altri utenti esterni accedano all'host associato al touchpoint MyPC-TP. Solo MyPCowner può eseguire processi su MyPC-TP quando è abilitata Protezione touchpoint.

Il nome del touchpoint viene specificato come valore nel filtro.

|

Copyright © 2013 CA.

Tutti i diritti riservati.

|

|