Administración de la seguridad avanzada de CA EEM › Seguridad del punto de contacto con CA EEM › Concesión de acceso a CA EEM a usuarios para definir políticas de seguridad del punto de contacto

Concesión de acceso a CA EEM a usuarios para definir políticas de seguridad del punto de contacto

De forma predeterminada, el usuario EiamAdmin es el único usuario que puede iniciar sesión en CA EEM. Si emplea un enfoque de seguridad del punto de contacto basado en políticas, se puede autorizar a ciertos usuarios a crear políticas de seguridad del punto de contacto en CA EEM. Autorice a los diseñadores de contenido que diseñan procesos con operadores que se ejecutan en puntos de contacto asignados a host con un elevado valor de negocio. Tales puntos de contacto se pueden proteger a través de políticas de seguridad del punto de contacto que especifiquen los usuarios que estén autorizados a ejecutar estos operadores.

Para conceder a diseñadores de políticas específicos acceso a CA EEM y autorizarles a crear políticas con la clase de recurso Seguridad del punto de contacto

- Inicie sesión en la aplicación CA Process Automation en CA EEM.

- Haga clic en la ficha Gestionar políticas de acceso.

- Haga clic en Nueva directiva de ámbito.

- Rellene la sección General de la siguiente manera:

- Nombre

-

Especifica el nombre de esta política de ámbito. Por ejemplo, Usuarios que crean políticas de seguridad del punto de contacto.

- Descripción

-

(Opcional) Proporciona una breve descripción. Por ejemplo, Permite a los usuarios especificados crear políticas personalizadas solamente con la clase de recurso Seguridad del punto de contacto.

- Calendario y Nombre de clase de recursos

-

Omita la opción Calendario y acepte la entrada predeterminada SafeObject en Nombre de clase de recursos.

- Tipo

-

Especifique Lista de control de acceso.

Nota: Aparece un mensaje indicando que cambiar el tipo de política restablece algunos de los filtros. Haga clic en Aceptar.

- Para Identidades, agregue los nombres de todos los usuarios que diseñan procesos a los cuales se aplica la seguridad del punto de contacto. A los usuarios agregados a esta política se les concede acceso de inicio de sesión a CA EEM y la capacidad de crear políticas de seguridad del punto de contacto. Una política de seguridad del punto de contacto especifica los usuarios autorizados a ejecutar operadores de una categoría de operador en un punto de contacto especificado.

Nota: Si se desea probar esta política, cree un usuario con el grupo de usuarios predeterminado y agregue ese nombre de usuario aquí. Después de guardar esta política, inicie sesión en CA EEM con su nombre de usuario de prueba. Observe que lo único que se puede hacer en CA EEM es crear una política con la clase de recurso de punto de contacto.

- Acepte Usuario como Tipo o seleccione otro valor.

- Haga clic en el vínculo Buscar identidades.

- Introduzca criterios de búsqueda que incluyan al usuario o grupo planificado y haga clic en Buscar.\

- Seleccione un usuario o grupo en la lista de identidades disponibles mostrada y haga clic en la flecha en dirección hacia la derecha.

El usuario o grupo seleccionado aparece en la lista Identidades seleccionadas.

- Repita este proceso para cada usuario que se desea autorizar para crear políticas de seguridad del punto de contacto.

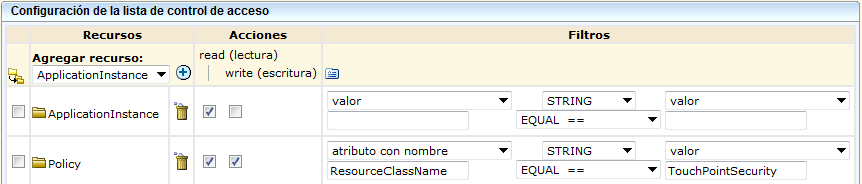

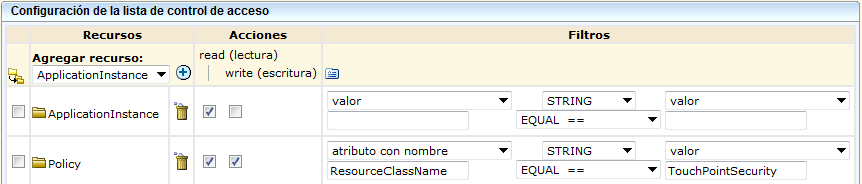

- Configure la lista de control de acceso de la siguiente manera:

- Seleccione cada uno de los recursos siguientes en la lista desplegable y haga clic Agregar para agregarlos a la lista.

- ApplicationInstance

- Política

- Usuario

- GlobalUser

- UserGroup

- GlobalUserGroup

- Haga clic en lectura para todos los recursos. Haga clic escritura para la política.

- Haga clic en Filtros.

- Para Política, seleccione un atributo con nombre en la primera lista desplegable. En el campo debajo del atributo con nombre, introduzca ResourceClassName. En el campo de valor después de EQUAL, introduzca TouchPointSecurity. No introduzca un espacio entre TouchPoint y Security.

- Deje los demás campos de la página de filtros tal cual.

- Haga clic en Guardar.

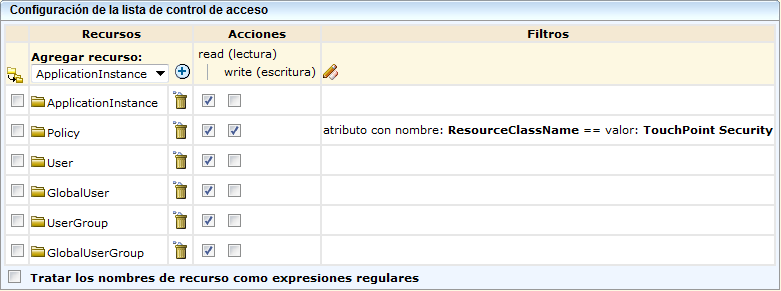

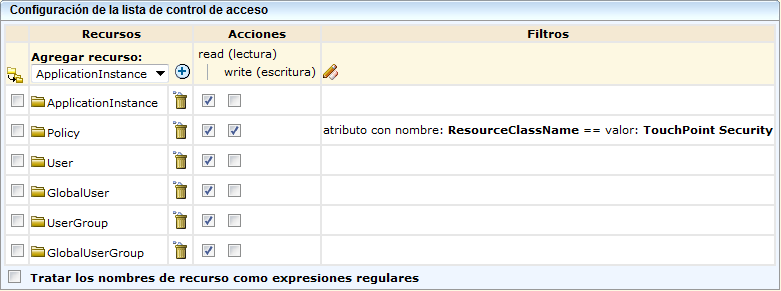

- Compruebe que Configuración de la lista de control de identidad de acceso coincida con el ejemplo siguiente exactamente. El sistema agrega un espacio entre TouchPoint y Security.

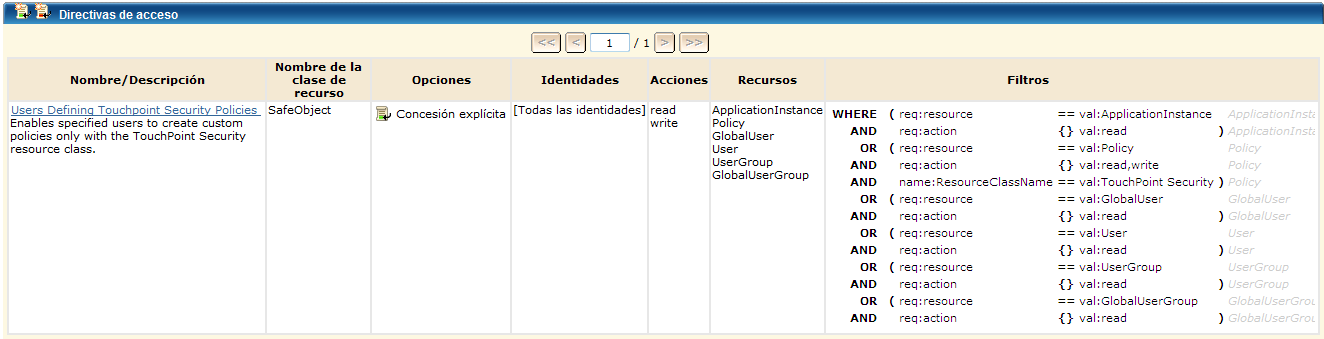

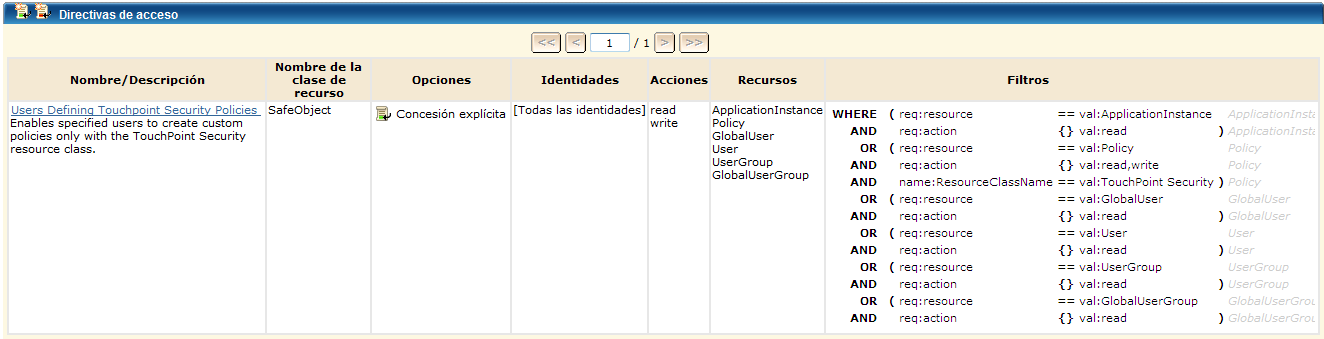

- Verifique que su política se parezca al ejemplo siguiente. En el ejemplo, las columnas ausentes indican que ResourceClassName es SafeObject, el valor de Opciones es Concesión explícita e Identidades es su lista de usuarios. Estos son usuarios que diseñan procesos para la seguridad del punto de contacto y crean una política asociada.

Copyright © 2013 CA.

Todos los derechos reservados.

|

|