Nehmen Sie an, dass Sie einen Agenten auf Ihrem Host installieren, und Sie möchten nicht, dass jemand außer Ihnen Operatoren auf Ihrem Host ausführen kann. Um Kontaktpunktsicherheit zum Schutz eines kritischen Hosts zu verwenden, sollten Sie in Betracht ziehen, die erforderlichen Aufgaben in folgender Reihenfolge auszuführen.

Beispiel: Aktivieren der Kontaktpunktsicherheit auf dem Kontaktpunkt "My PC"

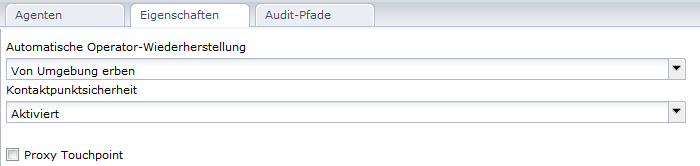

Der Parameter "Kontaktpunktsicherheit" für den ausgewählten Kontaktpunkt "MyPC-TP" wird auf "Aktiviert" eingestellt.

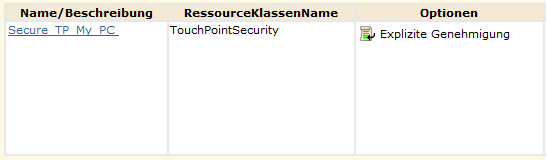

Beispiel: Erstellen einer Richtlinie zur Kontaktpunktsicherheit, die nur mir erlaubt, Operatoren auf dem Kontaktpunkt "My PC" auszuführen

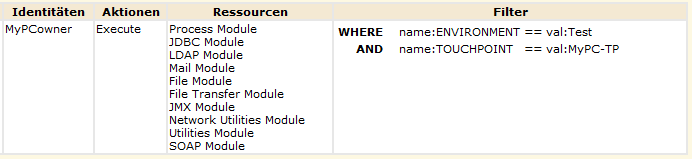

Nehmen Sie im folgenden Beispiel an, dass der geschützte Host einem Anwender mit dem Namen "MyPCowner" gehört. Beachten Sie, dass "MyPCowner" die einzige Identität ist, die zur Ausführung von Operatoren auf dem Kontaktpunkt "MyPC-TP" autorisiert ist. Hier sind die Zugriffssteuerungslisten-IDs allen Kategorien mit Operatoren zugeordnet, die auf einem Agentenhost ausgeführt werden können. In diesem Fall schließen die Referenzen Kategorien von Operatoren ein, die keine Änderungen am Host vornehmen. Der Grundgedanke in diesem Beispiel ist, dass der Anwender nicht möchte, dass externe Anwender auf den Host, der dem Kontaktpunkt "MyPC-TP" zugeordnet ist, zugreifen. Nur "MyPCowner" kann Prozesse auf "MyPC-TP" ausführen, wenn Kontaktpunktsicherheit aktiviert ist.

Der Kontaktpunktname wird als Wert im Filter angegeben.

|

Copyright © 2013 CA.

Alle Rechte vorbehalten.

|

|