La définition des autorisations sur l'objet est utile lorsque vous souhaitez limiter les droits d'accès d'un objet particulier. Par défaut, tous les objets héritent des autorisations définies pour la classe d'objets.

Les autorisations d'objets sont prioritaires sur les autorisations de classes et de groupes.

Les autorisations d'objet sont toujours présentes et gérées par le sous-système de sécurité. Elles ne peuvent être désactivées. Si vous ne voulez pas vous charger des autorisations d'objet, vous pouvez définir des autorisations au niveau de la classe pour toutes les classes d'objets par Contrôle complet.

L'autorisation est basée sur le concept d'une entrée de contrôle d'accès (ACE). ACE représente n'importe quelle combinaison de lettres indiquée dans le tableau suivant, notamment VR. Cette ACE vous permet d'afficher et de lire des objets. Toute autre forme d'accès est refusée.

Si une ACE est vide (qu'elle ne contient aucune lettre du code), aucun droit d'accès n'est accordé.

Le tableau suivant définit des autorisations d'objet :

|

Lettre de code |

Signification |

Droits accordés |

|---|---|---|

|

V |

Affichage |

Permet d'afficher des objets |

|

C |

Créer |

Permet de créer des objets |

|

R |

Lecture |

Permet de lire les sous-objets d'un objet |

|

W |

Ecriture |

Vous permet de modifier un objet |

|

X |

Exécuter |

Permet l'exécution, en fonction du type d'objet |

|

D |

Supprimer |

Permet de supprimer des objets |

|

P |

Droit d'accès |

Permet de modifier l'ACE même. |

|

O |

Ownership |

Permet de s'approprier un objet |

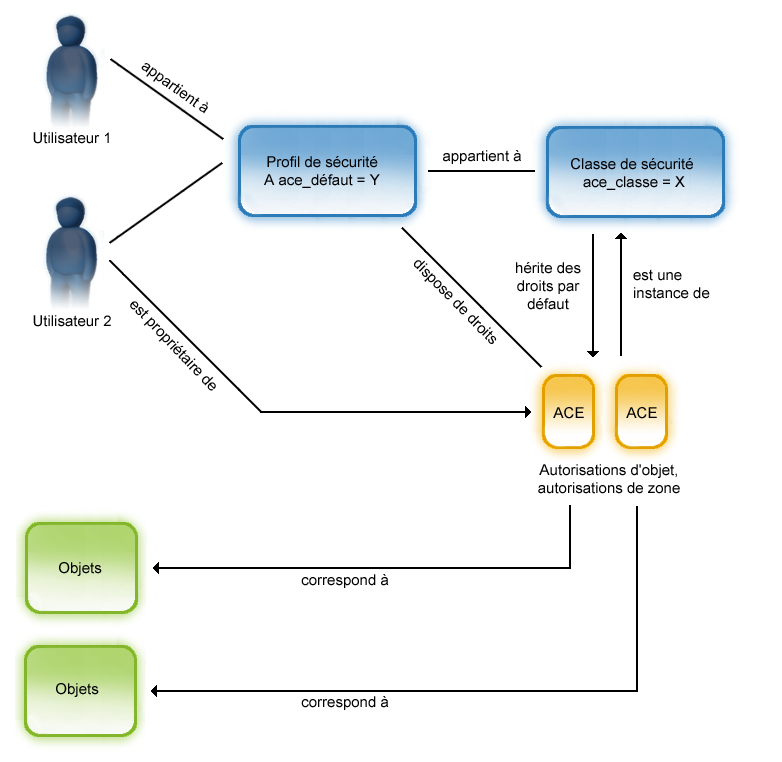

Un utilisateur appartient à un ou plusieurs profils de sécurité. Un utilisateur peut aussi être le propriétaire d'un objet. Un ensemble de classes de sécurité est affecté à chaque profil de sécurité. Une autorisation de classe de sécurité définit l'autorisation par défaut qui est affectée à un objet, lorsqu'une instance de la classe est créée.

L'illustration ci-dessous indique la manière dont les profils de sécurité, les classes de sécurité et les autorisations d'objet sont liées entre elles et qu'un objet hérite des droits d'une classe de sécurité où l'objet représente une instance de :

Dans l'illustration, l'utilisateur 1 fait partie du profil de sécurité A, l'utilisateur 2 fait partie du profil de sécurité A et est également le propriétaire des objets, représentés par une ACE. Les utilisateurs 1 et 2 disposent de ACE spécifiques, par exemple VR par le biais du profil de sécurité A. L'utilisateur 2 dispose d'une ACE supplémentaire, par exemple VCRWD en tant que propriétaire d'un objet.

Pour vérifier les droits d'accès des utilisateurs 1 et 2 sur un objet, le système de sécurité crée une union (logique) entre l'ACE de l'utilisateur et celle associée à l'objet sécurisé spécifique. Dans l'exemple, les utilisateurs 1 et 2 ont tous les deux des droits d'affichage et de lecture, mais seul l'utilisateur 2 dispose des droits d'écriture et de suppression.

|

Copyright © 2014 CA Technologies.

Tous droits réservés.

|

|