|

Auf einen Blick |

|

|

Katalog |

System |

|

Kategorie |

Sonstiges |

|

Benutzer-Volumes |

ja |

|

Min. Speicher |

96 MB |

|

Betriebssystem |

Linux |

|

Einschränkungen |

no |

MTA ist eine schnelle und sichere Mail-Appliance, die auf Postfix MTA Server basiert.

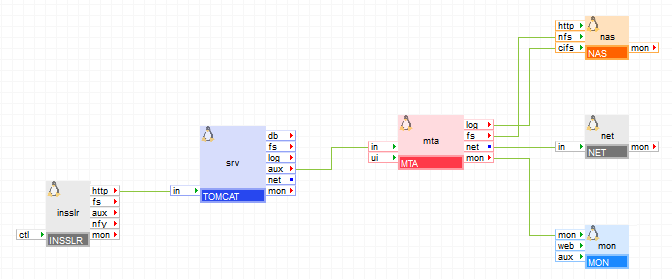

MTA besitzt drei generische Ausgabe-Terminals, mit denen auf externe Mailrelays, auf den Remote-Speicher und auf Überwachungs-Services zugegriffen wird. Das Terminal "net" wird verwendet, um E-Mail-Meldungen zu anderen MXes oder zu einem Smart SMTP-Host zu senden. Das Protokollterminal kann verwendet werden, um MTA mit einem freigegebenen Dateisystem zu verbinden, auf dem MTA Protokolle speichert. Das Terminal "fs" dient dem Zugriff auf den gemeinsam genutzten Dateispeicher (mithilfe von NFS). Das Terminal "mon" wird für die Überwachung und Statistik verwendet.

Die Konfiguration von MTA wird über Eigenschaften angegeben. Die Eigenschaften sind so konzipiert, dass sie die meisten Verwendungen in einer leicht konfigurierbaren Weise abdecken. Normalerweise müssen nur wenige Eigenschaften auf nicht standardmäßige Werte festgelegt werden.

Wenn die von der MTA-Appliance bereitgestellten Funktionen Ihren Anforderungen nicht entsprechen, besprechen Sie die Möglichkeiten mit unserem technischen Support. Der Katalog kann durch Appliances erweitert werden, die Ihren Bedürfnissen entsprechen.

|

Name |

Aktuelle Version |

Betriebssystem |

Postfix |

|

MTA |

2.0.2-1 |

CentOS 6.3 |

2.6.6-2.2.el6_1 |

|

Ressource |

Minimum |

Maximum |

Standard |

Getestet |

|

CPU |

0.05 |

4 |

0.05 |

|

|

Speicher |

96 MB |

2 GB |

128 MB |

|

|

Bandbreite |

1 Mbit/s |

2 Gbit/s |

100 Mbit/s |

|

|

Name |

Richtung |

Protokoll |

Description |

|

in |

in |

Alle |

Verarbeitet SMTP/SMTPS. Verarbeitet auch HTTP-Anfragen für den Mail-Warteschlangenüberwachung-Managementservice. Verarbeitet die HTTP/1.1- und 1.0-Protokolle. |

|

ui |

in |

HTTP |

Stellt eine Web-UI bereit |

|

log |

out |

CIFS |

Zugriff auf ein CIFS-basiertes Netzwerkdateisystem zum Speichern aller Protokolle. Der verbundene Server muss anonyme Anmeldungen zulassen und eine benannte Freigabe mit Lese-/Schreibzugriff haben. Dieses Terminal kann unverbunden gelassen werden, wenn es nicht verwendet wird. |

|

fs |

out |

NFS |

Bietet für eine NFS-Bereitstellung einen alternativen Speicherort zum lokalen Schlüssel-Volume für das Speichern von Schlüsseln. Wenn sowohl das lokale Schlüssel-Volume als auch eine Verbindung mit dem Terminal "fs" bereitgestellt werden, startet die Appliance nicht. Dieses Terminal kann unverbunden gelassen werden. |

|

net |

out |

Alle |

Gateway-Ausgabe für Subnetzzugriff. |

|

mon |

out |

CCE |

Sendet Leistungs- und Ressourcenverwendungsstatistik. |

|

Volume |

Beschreibung |

|

Daten |

Ein Lese-/Schreib-Volume für das Speichern der Mail-Warteschlange (obligatorisch). |

|

key |

Ein schreibgeschütztes Volume für das Speichern von SSL-Schlüsseln (optional). |

|

Eigenschaftsname |

Typ |

Description |

|

hostname |

Zeichenfolge |

Hostname des Mailrelays. Standard: leer |

|

logs_enabled |

Zeichenfolge |

Aktiviert oder deaktiviert die Protokollierung. Zulässige Werte sind "yes" oder "no". Wenn das Protokollterminal nicht angeschlossen ist und diese Eigenschaft auf "yes" festgelegt wurde, wird MTA nicht gestartet. Standard: no |

|

maillog_filename |

Zeichenfolge |

Der relativ zum Dateisystem angegebene Dateiname für das E-Mail-Protokoll, auf das vom Protokollterminal aus zugegriffen werden kann. Beispiel: hub1_maillog. Der Name kann Verzeichnisnamen enthalten, zum Beispiel "/srv1_logs/maillog" oder "/logs/hub1_maillog". Wenn leer, wird "maillog" nicht erstellt. Wenn die Verzeichnisse nicht vorhanden sind, werden sie erstellt. Diese Eigenschaft hat keine Auswirkungen, wenn "logs_enabled" auf "no" festgelegt wird. Standard: leer |

|

smtpd_trusted_networks |

Zeichenfolge |

Lokales Netzwerk für E-Mail-Benutzer, das für das Relaying offen ist. Legen Sie "0.0.0.0/0" fest, um ein offenes Relay zu erstellen. Standard: 127.0.0.1 |

|

smart_relay |

Zeichenfolge |

Ein einzelnes SMTP-Relay für jede ausgehende E-Mail (wenn verwendet). Standard: leer |

|

cc_mta |

Zeichenfolge |

Die Domäne des einzelnen SMTP-Hosts für E-Mail-Kopien (CC; Carbon Copy). Funktioniert nicht, wenn "smart_relay" definiert wird. Standard: leer |

|

username |

Zeichenfolge |

Benutzername für den Zugriff auf die GUI der MTA-Laufzeitstatistiken über das Terminal "in". Wenn leer, erfolgt keine Authentifizierung. Standard: leer |

|

password |

Zeichenfolge |

Kennwort für den Zugriff auf die GUI der MTA-Laufzeitstatistiken über das Terminal "in". Diese Eigenschaft wird ignoriert, wenn der Benutzername leer ist. Standard: leer |

|

ui_port |

Ganzzahl |

Verwendeter Port für den Zugriff auf die GUI der MTA-Laufzeitstatistiken über das Terminal "in". Standard: 80 |

|

ssl_disabled |

Zeichenfolge |

Aktivieren oder deaktivieren Sie die SSL-Funktionalität. Zulässige Werte sind "yes" oder "no". Standard: "yes" |

|

ssl_key_file |

Zeichenfolge |

Der relativ zum Stammverzeichnis angegebene Dateiname für den privaten SSL-Schlüssel des Servers, den MTA dem Client überreichen muss. Wenn "ssl_disabled" auf "no" festgelegt wird, dann muss ein zulässiger Schlüssel am Speicherort übergeben werden, der von dieser Eigenschaft festgelegt wird, andernfalls wird MTA nicht gestartet. Standard: leer |

|

ssl_cert_file |

Zeichenfolge |

Der relativ zum Stammverzeichnis angegebene Dateiname für das Serverzertifikat, das MTA dem Client überreichen muss. Wenn "ssl_disabled" auf "no" festgelegt wird, dann muss ein zulässiges Zertifikat am Speicherort übergeben werden, der von dieser Eigenschaft festgelegt wird, andernfalls wird MTA nicht gestartet. Standard: leer |

|

timezone |

Zeichenfolge |

Gibt die in der Appliance verwendete Zeitzone an. Wenn diese Eigenschaft leer ist, wird die Zeitzone nicht geändert, sondern im Ist-Zustand beibehalten. Hier ist eine Liste der unterstützten Zeitzonen verfügbar. Standard: leer |

Die MTA-Appliance meldet die folgenden benutzerdefinierten Zähler durch das Terminal "mon". Diese Zähler gehören zur MTA-Zählergruppe:

|

Zählername |

Beschreibung |

|

Mqueue-Messages |

Anzahl der Meldungen in der MTA-Mail-Warteschlange |

|

Mqueue-Kilobyte |

Größe der MTA-Mail-Warteschlange in KB |

|

Aktive SMTP-Sitzungen |

Anzahl der aktiven SMTP-Sitzungen |

Bei Problemen während des Appliance-Starts werden im Systemprotokoll der Grid-Steuerung möglicherweise folgende Fehler protokolliert:

|

Fehlermeldung |

Beschreibung |

|

Fehler: Schlüssel-Volume konnte nicht geladen werden. |

Das Schlüssel-Volume wurde parameterisiert, konnte aber nicht geladen werden. Stellen Sie sicher, dass das Volume vorhanden ist und mit einem unterstützten Dateisystem formatiert wurde. |

|

FEHLER: Log-Freigabe konnte nicht bereitgestellt werden. |

Das Protokollterminal ist angeschlossen und "logs_enabled" wurde auf "yes" festgelegt, aber eine NAS-CIFS-Freigabe konnte nicht geladen werden. Stellen Sie sicher, dass ein NAS-Daten-Volume vorhanden ist sowie mit einem unterstützten Dateisystem formatiert wurde und dass die NAS-Appliance vor MTA gestartet wird. |

|

Fehler: Protokolle sind aktiviert, aber das Protokollterminal ist nicht verbunden. |

Schließen Sie das Protokollterminal an ein NAS-Appliance-CIFS-Terminal an, oder deaktivieren Sie die Protokollierung. |

|

Fehler: MTA konnte nicht vorkonfiguriert werden. |

Fehler im Vorkonfigurationsskript: Überprüfen Sie andere Fehlermeldungen. |

|

Fehler: Postfix MTA-Server konnte nicht gestartet werden. Überprüfen Sie in MTA die Protokolldatei "/var/log/appliance/log", um weitere Informationen zum Fehler zu erhalten. |

Postfix-Initialisierungsskript ist fehlgeschlagen. Möglicher Fehler in Konfigurationsdateien. |

|

Fehler: UI-Backend konnte nicht initialisiert werden, wenden Sie sich an den Support von 3Tera. |

Nginx-Initialisierungsskript ist fehlgeschlagen. Möglicher Fehler in Konfigurationsdateien. |

|

Fehler: ui_port-Wert muss zwischen 1 und 65535 liegen. |

Falscher Eigenschaftswert "ui_port". |

|

Fehler: SSL-Schlüssel konnten auf dem Schlüssel-Volume nicht gefunden werden! |

Die SSL-Serverzertifikate konnten wie von der Eigenschaft "ssl_key_file" und/oder "ssl_cert_file" angegeben nicht gefunden werden. Geben Sie einen zulässigen Pfad für Zertifikate an oder deaktivieren Sie SSL, indem Sie ssl_disabled auf "Yes" (Ja) festlegen. |

|

Fehler: ssl_disabled=no, aber Schlüsseldateien sind nicht definiert! |

Die SSL-Serverzertifikate konnten wie von der Eigenschaft "=ssl_key_file" und/oder "ssl_cert_file" angegeben nicht gefunden werden. Geben Sie einen zulässigen Pfad für Zertifikate an oder deaktivieren Sie SSL, indem Sie ssl_disabled auf "Yes" (Ja) festlegen. |

|

Meldung |

Beschreibung |

|

Daten-Volume hat weniger als 5 % freien Festplattenspeicher |

Das Daten-Volume auf der Appliance hat weniger als 5 % freien Festplattenspeicher. Es wird empfohlen, die Größe des Volumes zu vergrößern. |

|

Daten-Volume hat weniger als 1 % freien Festplattenspeicher |

Das Daten-Volume auf der Appliance hat weniger als 1 % freien Festplattenspeicher. Ein sofortiger Benutzereingriff ist erforderlich; möglicher Datenverlust kann auftreten. |

Um SSL zu verwenden, benötigen Sie sowohl das Zertifikat mit Signatur als auch den privaten Schlüssel, mit dem es verschlüsselt wurde. Der Schlüssel und das Zertifikat sollten im PEM-Format vorliegen und sich in einem Schlüssel-Volume befinden, wie von den Eigenschaften "ssl_key_file" und "ssl_cert_file" angegeben.

Generieren eines Serverzertifikats

Zuerst benötigen Sie einen privaten Schlüssel. Sie können einen Schlüssel generieren, indem Sie Folgendes ausführen:

Um einen kennwortgeschützten Schlüssel zu generieren, verwenden Sie Folgendes (um den Schlüssel mit MTA zu verwenden, benötigen Sie einen Schlüssel ohne Kennwort, wenn Sie einen kennwortgeschützten Schlüssel erstellen, müssen Sie das Kennwort entfernen, bevor der Schlüssel in MTA verwendet wird):

Als nächstes benötigen Sie ein Zertifikat. Sie haben hier zwei Optionen: Erstellen Sie eine Zertifikatsanfrage, und lassen Sie sie von einer vertrauenswürdigen CA unterschreiben (kostenpflichtig), oder erstellen Sie ein automatisch signiertes Zertifikat zu Testzwecken. (In diesem Fall geben Browser, die Ihre Website anfragen, Warnungen aus, dass das Zertifikat von keiner vertrauenswürdigen CA unterschrieben wurde.)

Um eine Zertifikatsanfrage zu generieren, führen Sie Folgendes aus:

Nachdem Sie die CSR-Datei an Ihre vertrauenswürdige CA gesendet haben, erhalten Sie ein unterschriebenes Zertifikat zurück (CRT-Datei), das Sie verwenden können.

Um ein automatisch signiertes Zertifikat zu generieren, führen Sie Folgendes aus:

Verwenden des Serverzertifikats

Wenn Ihr Schlüssel kennwortgeschützt ist, können Sie das Kennwort durch die Ausführung des folgenden Befehls entfernen:

Hinweis: Der Serversignaturschlüssel ist der "Identitätsnachweis" Ihres Hosts. Dieser ist auch ungeschützt, da keine Kennwortverschlüsselung vorliegt (sodass die Appliance ohne Ihre Hilfe den Schlüssel lesen kann). Ergreifen Sie die notwendigen Maßnahmen, um die Schlüsseldatei zu schützen, wenn Sie sie auf dem Schlüssel installieren. Verwenden Sie das gleiche Schlüssel-Volume nicht für andere Zwecke.

Webanwendungen

Um den Maildienst Ihrer Webanwendung bereitzustellen, schließen das Terminal "in" direkt an den Terminal "aux" der TOMCAT-Appliance an.

In der Appliance verwendete Open-Source- und Drittanbieter-Software

MTA verwendet zusätzlich zu den Drittanbieter-/Open-Source-Paketen der jeweiligen Basisklasse LUX6 die folgenden Drittanbieter-/Open-Source-Pakete.

|

Software |

Version |

Geändert |

Lizenz |

Hinweise |

|

Postfix |

2.6.6-2.2.el6_12 |

Nein |

IBM Public License |

N/A |

|

php-thttpd |

2.25b |

Nein |

BSD |

N/A |

|

cyrus-sasl |

2.1.23-13 |

Nein |

Freely Distributable |

N/A |

|

samba-client |

3.5.10-125 |

Nein |

GPLv2 |

N/A |

|

samba-common |

3.5.10-125 |

Nein |

GPLv2 |

N/A |

|

Copyright © 2013 CA.

Alle Rechte vorbehalten.

|

|