Zugriffstypen und Rollen sind die ersten Komponenten, die Sie benutzen, um die CA SDM-Sicherheit zu steuern.

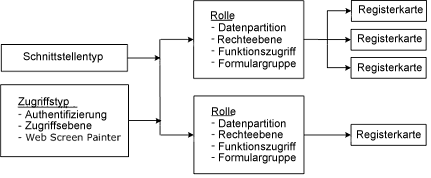

Das folgende Diagramm zeigt eine Übersicht davon, wie Rollen mit anderen Systemobjekten in gegenseitiger Beziehung stehen, um für rollenbasierte Sicherheit zu sorgen.

Hinweis: Weitere Informationen zu weiteren Sicherheitsaspekten finden Sie unter Sicherheit.

| Copyright © 2012 CA. Alle Rechte vorbehalten. | Senden Sie CA Technologies eine E-Mail zu diesem Thema. |