Benutzerprofile erlauben Administratoren, Benutzerinformationen zu verwalten; Berechtigungen, Anwendungs- und Dienstzugriff zu verwalten; und Benutzerselbstverwaltung für ihre eigenen Konten und Dienste zu erteilen. Das Erstellen von Benutzerprofilen ist eine häufige Aufgabe für Systemadministratoren.

Wenn Sie einen Benutzer erstellen und konfigurieren, berücksichtigen Sie die folgenden Benutzerkontoelemente:

Self-Service Tasks: Benutzerkonten werden standardmäßig dafür konfiguriert, dem Benutzer Zugriff auf bestimmte Self-Service-Aufgaben zu erteilen, wie Kennwort- und Profilinformationen zu ändern. Ein Systemadministrator mit entsprechenden Berechtigungen kann ändern, welche Self-Service-Aufgaben einem Benutzer standardmäßig erteilt werden.

Gruppen: Gruppen vereinfachen die Rollenverwaltung. Zum Beispiel kann ein Systemadministrator mit entsprechenden Aufgaben mehrere Rollen konfigurieren, die das System automatisch einem Benutzer zuweist, der als Mitglied einer Gruppe hinzugefügt wird.

Admin-Rollen: Admin-Rollen definieren die Aufgaben, die ein Benutzer in der Benutzerkonsole ausführen kann. Zum Beispiel kann eine Aufgabe einem Benutzer erlauben, Benutzerkontoinformationen wie die Adresse oder die Berufsbezeichnung zu ändern. Eine andere Aufgabe kann einem Benutzer erlauben, Aufgaben zu verwalten, wie einem Benutzer die Mitgliedschaft in einer Gruppe zu erteilen. Wenn Sie einem Benutzer eine Admin-Rolle zuweisen, kann der Benutzer die der Rolle zugeordneten Aufgaben ausführen.

Endpunktkonten und Bereitstellungsrollen: Konten, die auf anderen Systemen vorhanden sind, werden Endpunktkonten genannt. Sie können Konten an Endpunkten CA CloudMinder-Benutzern durch Bereitstellungsrollen zuweisen. Zum Beispiel braucht ein Benutzer ein Exchange-Konto für E-Mail, ein Oracle-Konto für den Datenbankzugriff und ein Active Directory-Konto zur Verwendung eines Windows-Systems. Wenn Sie einem Benutzer eine Bereitstellungsrolle zuweisen, bekommt der Benutzer die Endpunktkonten, welche die Bereitstellungsrolle angibt.

Zugriffsrollen: Zugriffsrollen bieten eine zusätzliche Möglichkeit, Berechtigungen in CA IdentityMinder oder einer anderen Anwendung anzugeben. Sie können Zugriffsrollen z. B. für Folgendes verwenden:

Dienste: Dienste ermöglichen Ihnen, eine Auswahl von Anwenderaufgaben, Rollen, Gruppen und Attributen in einem einzigen Paket zu kombinieren. Sie können dieses Paket mit Berechtigungen als ein Set verwalten. Beispiel: Alle neuen Vertriebsmitarbeiter benötigen Zugriff auf eine definierte Aufgabengruppe, Konten auf speziellen Endpunktsystemen und spezifische Informationen, die ihren Benutzerkontenprofilen hinzugefügt wurden. Wenn Sie einen Dienst einem Benutzer zuweisen, empfängt der Benutzer den ganzen Satz Rollen, Aufgaben, Gruppen und Kontoattribute, die der Dienst angibt.

Kennwortrichtlinien: Mit Kennwortrichtlinien werden Benutzerkennwörter verwaltet, wobei Regeln und Einschränkungen im Hinblick auf Ablauf, Zusammensetzung und Verwendung von Kennwörtern erzwungen werden. Wenn ein Systemadministrator Kennwortrichtlinien für Ihre Umgebung erstellt hat, werden diese Richtlinien automatisch auf neue Benutzer übertragen, die einer oder mehren Kennwortrichtlinienregeln entsprechen. Ein Systemadministrator mit entsprechenden Aufgaben kann Kennwortrichtlinien ändern.

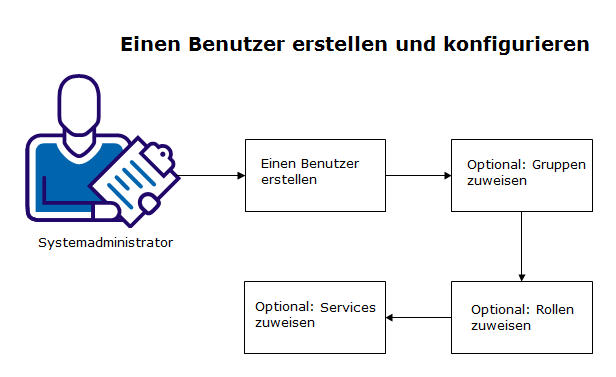

Das folgende Diagramm zeigt die erforderlichen Informationen und die durchzuführenden Schritte beim Erstellen und Konfigurieren eines Benutzers.

In den folgenden Themen wird das Erstellen und Konfigurieren von Benutzern ausführlich erklärt.

|

Copyright © 2013 CA.

Alle Rechte vorbehalten.

|

|