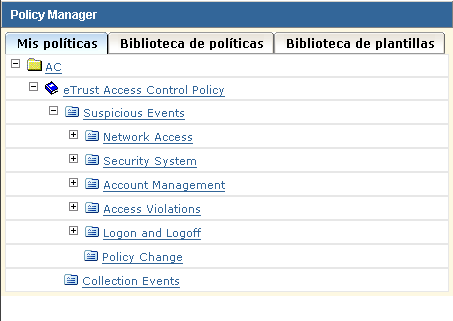

Siga este procedimiento para que un cliente de CA Audit pueda enviar eventos tanto a CA Enterprise Log Manager como a la base de datos del recopilador de CA Audit. Al agregar un nuevo destino a las acciones de ruta o del recopilador en una regla existente, podrá enviar eventos recopilados a ambos sistemas. Como alternativa, también puede modificar las reglas o políticas específicas para sólo enviar eventos al servidor de CA Enterprise Log Manager.

CA Enterprise Log Manager recopila eventos de clientes de CA Audit que utilizan el enrutador de SAPI de CA Audit y las escuchas del recopilador de SAPI de CA Audit. (CA Enterprise Log Manager también puede recopilar eventos directamente mediante el complemento iTech, siempre que haya configurado algún iRecorder para enviarlo directamente al servidor de CA Enterprise Log Manager.) Los eventos recopilados sólo se guardan en el almacén de registro de eventos de CA Enterprise Log Manager después de enviar la política a los clientes y tras activarla.

Importante: Configure las escuchas de CA Enterprise Log Manager para recibir eventos antes de modificar y activar la política. Si no realiza primero esta configuración, es posible que los eventos no se asignen correctamente si éstos llegan después de que la política esté activa y antes de que las escuchas puedan asignar los eventos correctamente.

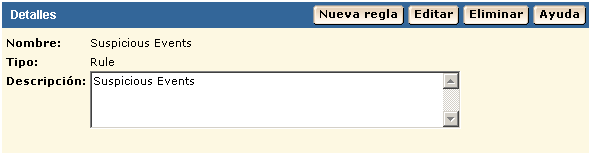

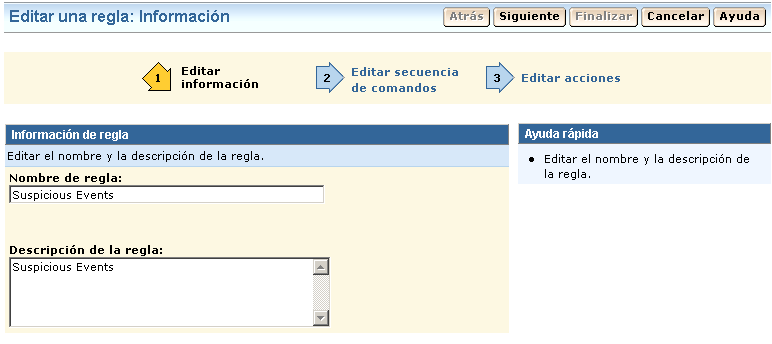

Para modificar una acción de regla de una política existente y enviar eventos a CA Enterprise Log Manager

Se iniciará el asistente para reglas.

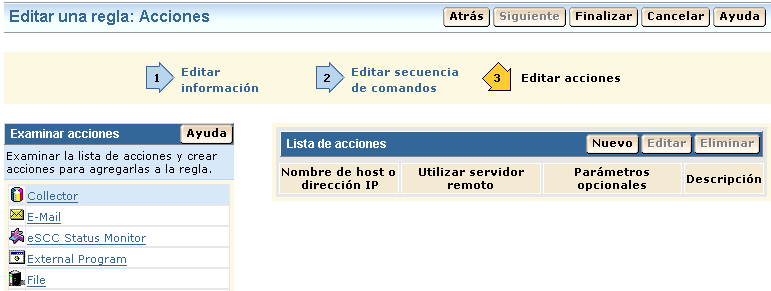

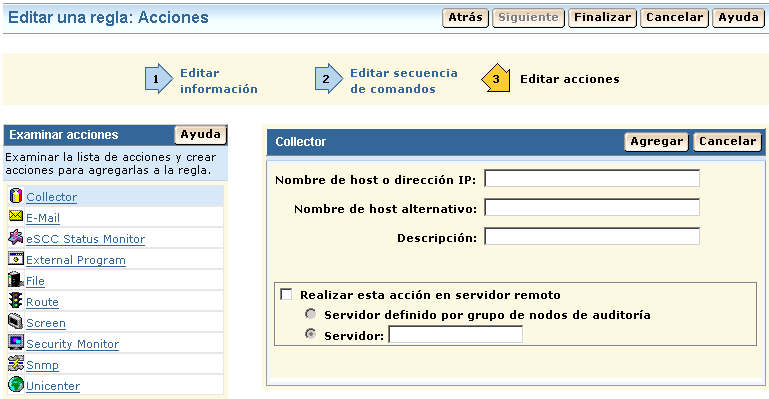

Aparece la página de las acciones de regla.

También puede utilizar la acción de ruta, pero la acción del recopilador ofrece la ventaja de un nombre de host alternativo para el procesamiento de conmutación por error básico.

Para una implementación de CA Enterprise Log Manager con dos o más servidores, puede introducir un nombre de host de CA Enterprise Log Manager diferente o una dirección IP distinta en el campo Nombre de host alternativo. De este modo, se aprovecha la funcionalidad de conmutación por error automática de CA Audit. Si el primer servidor de CA Enterprise Log Manager no está disponible, CA Audit enviará eventos automáticamente al servidor nombrado en el campo Nombre de host alternativo.

Nota: Posteriormente, comprobará y activará la política, así que no cierre la sesión en CA Audit Policy Manager.

| Copyright © 2011 CA. Todos los derechos reservados. | Enviar correo electrónico a CA Technologies acerca de este tema |