使用单点登录的通常 CA Performance Center 身份验证过程不同于利用 SAML 2.0 支持的身份验证。 使用 SAML 2.0 身份验证,用户不会看到 CA Performance Center 登录页。 相反,他们会重定向到 IdP 提供的界面。 对于所有其他支持的身份验证方法,单点登录提供登录页。

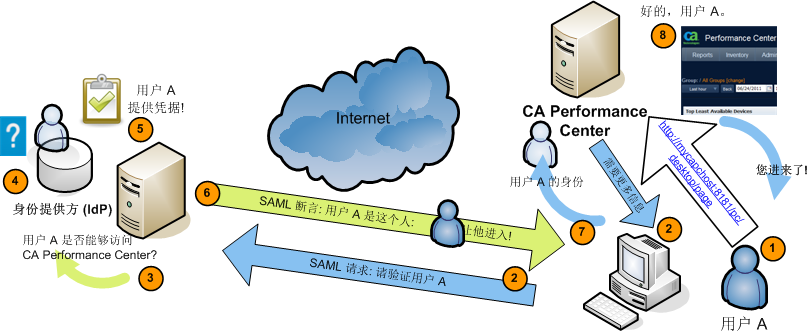

下图说明使用单点登录、CA Performance Center 以及支持 SAML 2.0 标准的 IdP(如 CA SiteMinder)的 SAML 2.0 身份验证过程:

以下常规过程说明 CA Performance Center 如何支持 SAML 2.0 身份验证。 特定于实施的选项(如数字签名证书和传输绑定)已省略:

例如,IdP 可能与浏览器交互以要求用户提供凭据。 身份验证的此阶段与 CA 单点登录无关。

声明包括必要属性 subjectNameId 和可选属性 ClonedUser。

subjectNameId 的值对应于授权用户。

您可以将克隆用户帐号的名称包含在声明中。 该属性定义已授权 SAML 用户映射到的用户帐户。

|

版权所有 © 2014 CA Technologies。

保留所有权利。

|

|