RBAC は、CA AppLogic の役割ベースのアクセス制御システムです。 これによって、グリッド上で、どのユーザがどのオブジェクトに対してどのアクションを実行できるかを詳細に制御することが可能になります。 RBAC の一般的な目的は、他のユーザの邪魔をすることなく、複数のユーザが単一のグリッド上で作業できるようにすることです。 RBAC の目的はマルチテナント機能を提供することではありません。 たとえば、Linux でユーザがアクセス権のないファイルを含むすべてのファイルを一覧表示できるのと同様に、すべてのユーザは、すべてのアプリケーションを一覧表示することができます。

RBAC はユーザ アクションを認証するためにユーザとグループの両方をサポートします。 グループにはメンバとしてユーザまたは他のグループを含めることができます。 特定のグリッドに固有のユーザおよびグループは CA AppLogic コマンド ライン インターフェース(CLI)を使用して作成できます。 ユーザとグループの情報は、グリッド コントローラに付随するディレクトリ サービスで管理されます。

RBAC は、Microsoft® Windows® Active Directory® のような外部ディレクトリ サービスを任意で使用することもサポートしています。 この場合、ユーザとグループの情報は、このサービスを使用してユーザが認証する際に外部ディレクトリ サービスから取得されます。

CA AppLogic では、グリッドに固有のユーザおよびグループは「ローカル」と呼ばれます。 外部ディレクトリ サービスで管理されているユーザおよびグループは「グローバル」と呼ばれます。 対応するディレクトリ サービスも「ローカル」または「グローバル」として識別されます。 グリッドは、ローカルのユーザとグループのみを使用するか、またはローカルおよびグローバルの両方のユーザとグループを使用するかを設定できます。

ユーザおよびグループは、「プリンシパル」としても参照されます。 プリンシパルを一意に識別するため、各プリンシパルには一意の識別子またはプリンシパル ID が割り当てられています。 プリンシパルがユーザである場合、プリンシパル ID には一般にユーザ ID が使用されます。プリンシパルがグループである場合、プリンシパル ID には一般にグループ ID が使用されます。 プリンシパル ID はプリンシパルのスコープ、タイプ、名前などを確認するために使用できます。 プリンシパルのスコープは、プリンシパルがローカルかグローバルかを示し、プリンシパルのタイプは、プリンシパルがユーザかグループかを示します。プリンシパルの名前は一般的に理解可能な名前です。 たとえば、ローカル ユーザであるジョンの場合、スコープはローカル、タイプはユーザ、名前はジョンのプリンシパルです。

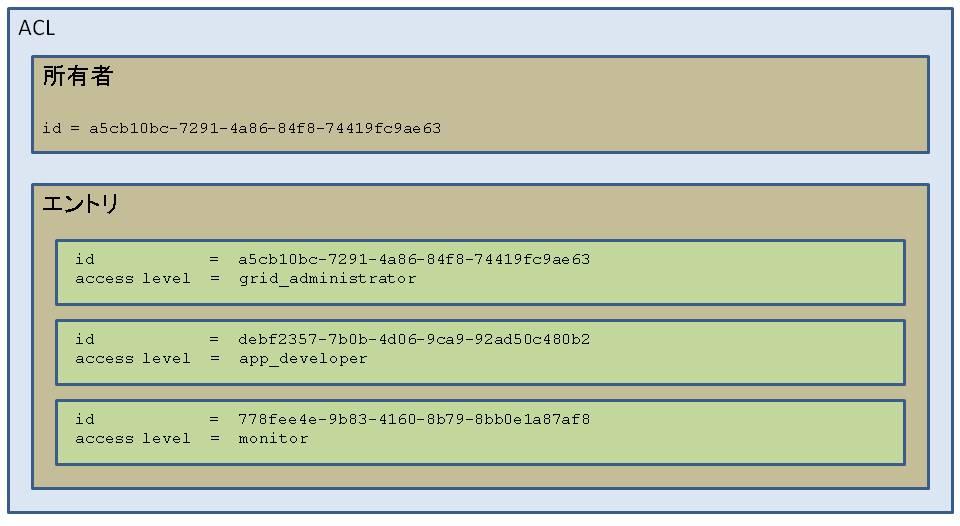

RBAC の主な機能はユーザに許可を与えることです。 そのために、RBAC ではアクセス制御リスト(ACL)を使用します。 ACL が関連付けられたグリッド オブジェクトには、アプリケーション、グローバル カタログ、グリッド自体の 3 つのタイプがあります。 ACL は所有者およびエントリのリストで構成されます。 所有者はプリンシパルで、ACL を変更する暗黙の権限があります。 各エントリは、プリンシパルおよびその対応するアクセス レベルで構成されます。アクセス レベルは、そのプリンシパルがオブジェクトに対するアクションの実行をどのように許可されるかを制御します。 アクセス レベルは、権限のコレクションに名前を付けたものです。 たとえば、グリッド オブジェクトに grid_administrator という名前のアクセス レベルがあり、このアクセス レベルに含まれる権限の 1 つがグリッドにログインする権限になります。 ACL 内の各プリンシパルは、プリンシパル ID によって表されます。

RBAC は、グリッド管理者のアクセス権は排除しません。 管理者が実行する操作は、許可を必要とするものではありません。

| Copyright © 2012 CA. All rights reserved. |

|