注: コールアウトの実装はオプションです。

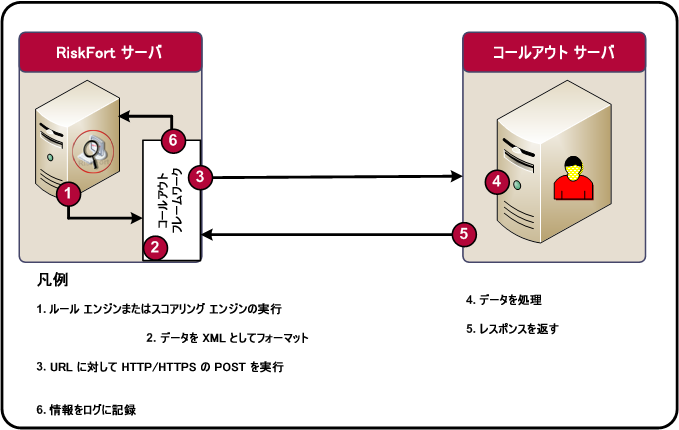

コールアウトを実装した場合、CA Risk Authentication サーバはデータベースからコールアウトに関連する設定をすべて読み取り、スタートアップ時に情報をキャッシュします。 トランザクションの間、以下の操作が行われます。

注: コールアウト フレームワークは CA Risk Authentication サーバの一部で、その他の CA Risk Authentication 評価ルールと同様に、サーバのスタートアップ中にロードされます。 これは .dll または .so ファイルとして実装されます。

注: CA Risk Authentication では、HTTPS データの場合に CA Risk Authentication サーバとコールアウトの間で一方向および双方向の両方の SSL ベース接続をサポートしています。

これで、コールアウト フレームワークはコールアウトからのレスポンスを待ちます。

評価コールアウトからのレスポンスが指定されたタイムアウト期間内に受信された場合、フレームワークはレスポンスを解析し、CA Risk Authentication サーバに結果を送信します。

レスポンスが指定されたタイムアウト期間内に受信されなかった場合、フレームワークは、ルールの結果として FAILURE を返し、修飾子と注釈には空の文字列("")を返します。

注: タイムアウト期間は CA Advanced Authentication を使用することによって設定できます。

以下の図は、CA Risk Authentication サーバ、コールアウト フレームワーク、およびユーザのコールアウトの間の対話を示します。

注: スコアリング コールアウトと同様に評価コールアウトも実装している場合は、それらを同じサーバ、または別々のサーバに実装することができます。

|

Copyright © 2014 CA Technologies.

All rights reserved.

|

|