RiskMinder が INCREASEAUTH アドバイスを生成した場合、RiskFort は 2 次認証のためにアプリケーションにコントロールを一時的に移します。 この場合、アプリケーションは、追加の認証を実行するためのメカニズムを実装する必要があります。 たとえば、アプリケーションは、ユーザに業界標準の秘密の質問(母親の旧姓や生年月日など)を表示したり、ユーザに電話による帯域外認証を受けてもらったりできます。

ユーザの認証が成功したかどうかを特定したら、RiskMinder に結果を転送する必要があります。RiskFort はこのフィードバックを使用して、最終アドバイスを生成したり、デバイス情報を更新したり、関連付け情報を作成したり、フィードバックを格納して今後のトランザクションのリスク分析に使用します。

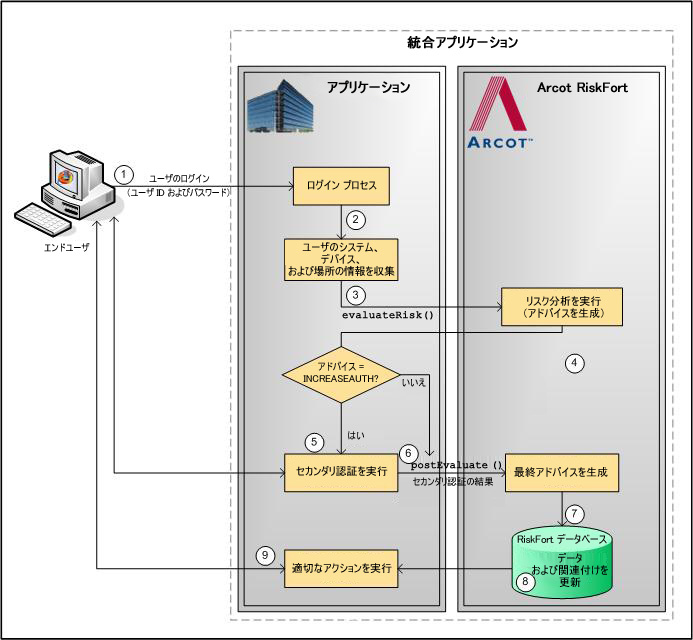

2 次認証の場合のリスク評価ワークフローを以下に示します。

このユーザがシステムに存在している場合、システムによって検証されます。 ユーザが有効でない場合、アプリケーションは適切なアクションを行う必要があります。

この段階で、アプリケーションは、リスクの分析のために RiskMinder によって使用される情報をユーザのシステムから収集します。

この段階で、アプリケーションは riskfortAPI の evaluateRisk() 関数を呼び出す必要があります。 この呼び出しでは、前の手順で収集したユーザおよびデバイス情報をすべて RiskMinder に渡す必要があります。

RiskMinder はトランザクションを疑わしいとしてフラグを立てた場合、INCREASEAUTH アドバイスを生成します。 これは、ユーザをさらに認証するために追加のクレデンシャルが必要であることを示唆します。

使用しているセカンダリ認証メカニズムに基づき、適切なページがユーザに表示されます。 たとえば、次の作業をユーザに促すことができます。

ユーザの入力情報を受信した後で、アプリケーションは追加の認証の結果を特定します。

この段階では、ユーザが 2 次認証に失敗したか、クリアしたかの事実に関係なく、アプリケーションは RiskMinder に結果を渡す必要があります。 この情報は、RiskMinder が最新の正確なユーザ履歴を構築するのに役立ちます。

これを行うには、アプリケーションは riskfortAPI の postEvaluate() 関数を呼び出す必要があります。 この呼び出しでは、evaluateRisk() 呼び出しからリスク スコアおよびアドバイス、2 次認証の結果および任意の関連付けの名前(ユーザが指定した場合)を渡す必要があります。

2 次認証に関するアプリケーションのフィードバックを使用することにより、RiskMinder は最終アドバイスを生成します。

postEvaluate() 呼び出しの結果に基づいて、RiskMinder はデバイス属性を更新し、RiskMinder データベースに関連付け情報を作成します。

postEvaluate() 呼び出しの結果に基づいて、アプリケーションは、ユーザにトランザクションの続行を許可するか、保護されているリソースへのアクセスを拒否します。

以下の図は、2 次認証のリスク評価ワークフローを示しています。

|

Copyright © 2014 CA Technologies.

All rights reserved.

|

|