Manuel d'implÃĐmentation › Remarques pour les utilisateurs de CA Access Control › Modification des stratÃĐgies CA Audit pour envoyer des ÃĐvÃĐnements à CA Enterprise Log Manager › VÃĐrification et activation de la stratÃĐgie modifiÃĐe

VÃĐrification et activation de la stratÃĐgie modifiÃĐe

AprÃĻs avoir modifiÃĐ une stratÃĐgie existante pour ajouter une action de rÃĻgle, vÃĐrifiez-la (compilez-la), puis activez-la.

Pour vÃĐrifier et activer une stratÃĐgie CA Access Control

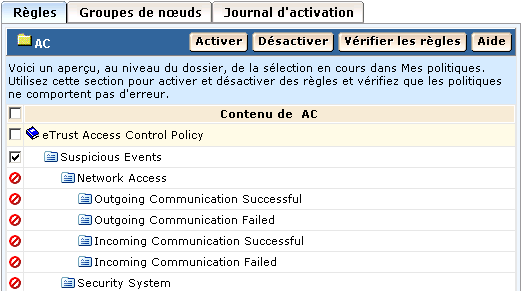

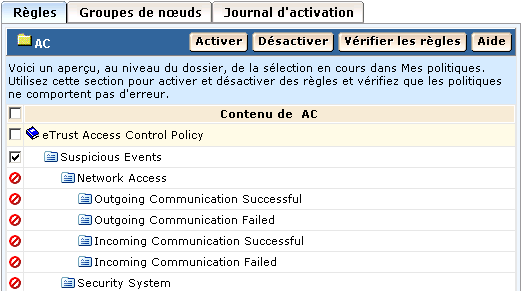

- SÃĐlectionnez l'onglet RÃĻgles dans le volet infÃĐrieur droit, puis sÃĐlectionnez une rÃĻgle à vÃĐrifier.

- Cliquez sur VÃĐrifier les stratÃĐgies pour vÃĐrifier la rÃĻgle modifiÃĐe avec les nouvelles actions et vous assurer de sa compilation adÃĐquate.

Apportez les modifications nÃĐcessaires à la rÃĻgle et assurez-vous de sa compilation adÃĐquate avant de l'activer.

- Cliquez sur Activer pour distribuer la stratÃĐgie vÃĐrifiÃĐe, qui contient les nouvelles actions de rÃĻgle ajoutÃĐes.

- RÃĐpÃĐtez cette procÃĐdure pour chaque rÃĻgle et stratÃĐgie portant sur les ÃĐvÃĐnements collectÃĐs à envoyer à CA Enterprise Log Manager.