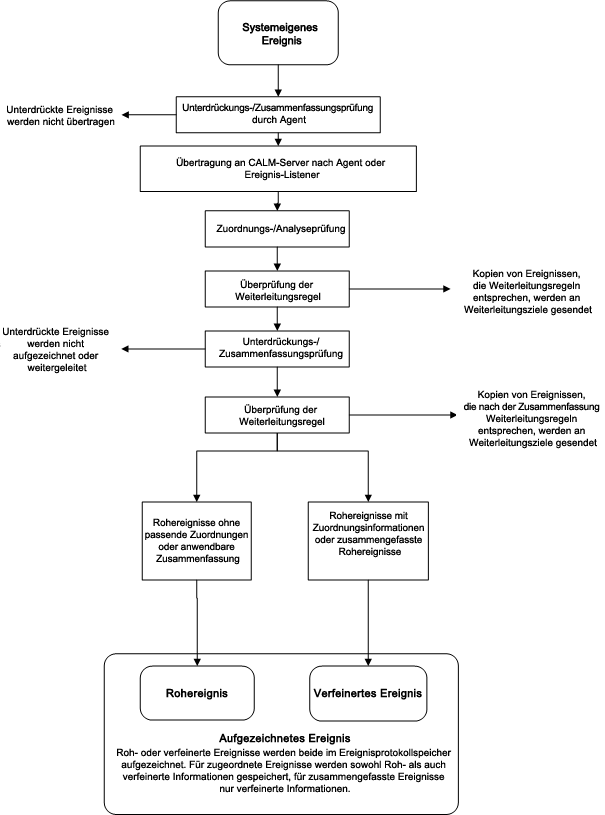

Die Informationen über Ereignisse in Ihrer Umgebung durchlaufen eine Vielzahl an Stationen, vom erstmaligen Vorkommnis bis hin zur finalen Anzeige durch CA Enterprise Log Manager. Da sich der Begriff "Ereignis" auf jede dieser Stationen beziehen kann, verwenden Sie die folgende Terminologie für mögliche Ereignisstatus in Ihrer Umgebung:

Bezieht sich auf das ursprüngliche Vorkommnis des Status oder der Aktion, die das Ereignis ausgelöst hat, z. B. eine fehlgeschlagene Authentifizierung oder eine Verletzung der Firewall. Native Ereignisse werden von dem entsprechenden Connector- oder Listener-Service gesendet, dann analysiert und zugeordnet (falls erforderlich), und schließlich in den Ereignisprotokollspeicher eingefügt, wo sie zur Anzeige als Rohereignisse oder verfeinerte Ereignisse verfügbar sind.

Bezieht sich auf die Kommunikation, die von dem entsprechenden Überwachungsagenten gesendet wird. Rohereignisse enthalten Informationen über das native Ereignis, häufig in Form einer Syslog-Zeichenfolge oder eines Namenswertepaars. Diese Informationen werden gespeichert und sind durchsuchbar, sofern sie nicht von Unterdrückungs- oder Zusammenfassungsregeln verändert worden sind. Unterdrückte Ereignisse werden nicht im Ereignisprotokollspeicher aufgezeichnet. Ein Satz von zusammengefassten Ereignissen wird als ein einzelnes Ereignis aufgezeichnet und gibt das Resultat der Zusammenfassung aus.

Bezieht sich auf Ereignisinformationen wie sie von CA Enterprise Log Manager zugeordnet und zusammengefasst werden. Diese Informationen werden gespeichert und sind durchsuchbar.

Bezieht sich auf Informationen von Rohereignissen oder verfeinerten Ereignissen im Ereignisprotokollspeicher. Rohereignisse und verfeinerte Ereignisse werden immer aufgezeichnet, sofern sie nicht unterdrückt oder zusammengefasst werden. Für zugeordnete Ereignisse sind in der Regel sowohl Rohinformationen als auch verfeinerte Informationen verfügbar. Diese Informationen werden gespeichert und sind durchsuchbar.

Informationen zu den Ereignisstatus finden Sie im folgenden Diagramm:

| Copyright © 2010 CA. Alle Rechte vorbehalten. | Senden Sie CA Technologies eine E-Mail zu diesem Thema. |