Al crear una política de acceso para CALM o una política de ámbito, seleccione uno de los tres tipos siguientes:

Esta selección influye en el nivel de detalle para la configuración de la política de acceso; la política de acceso es el nivel más amplio.

Nota: Los ejemplos que se muestran aquí son políticas de acceso para el tipo de recurso de CALM y, por lo tanto, incluyen acciones y recursos específicos de CA Enterprise Log Manager.

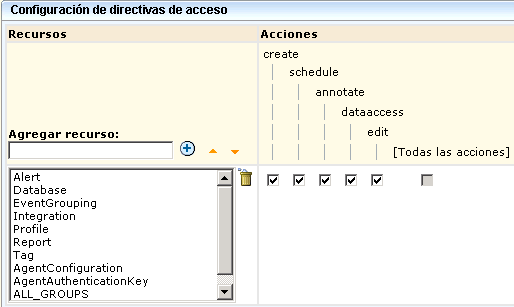

Una política de acceso especifica acciones válidas para cualquiera de los recursos seleccionados que se otorgan a todas las identidades seleccionadas. Al generar una política genérica para CA Enterprise Log Manager, añada recursos pertenecientes al tipo de recurso de CALM y, a continuación, seleccione acciones en la lista mostrada. Las acciones seleccionadas se aplican a los recursos seleccionados para los que son válidas. En este ejemplo, la política permite que las acciones seleccionadas se lleven a cabo en todos los recursos seleccionados para los que sea válida la acción de crear.

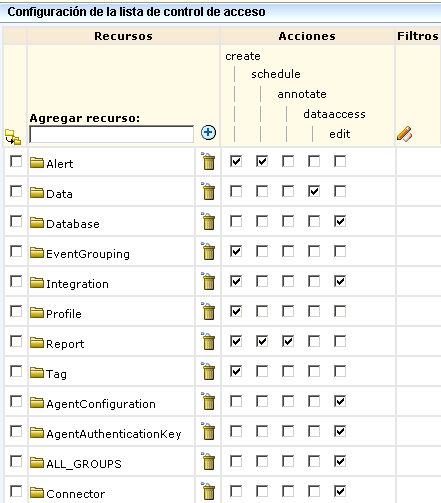

Una lista de control de acceso especifica acciones válidas para cada recurso por separado para las identidades seleccionadas. Al crear una política centrada en recursos, especifique las acciones permitidas en cada recurso. No tiene que seleccionar acciones de un recurso determinado sólo porque sean válidas. Por ejemplo, puede permitir la creación de informes pero no permitir la creación de alertas, aunque la creación sea una acción válida para las alertas. La lista de control de acceso es la política más detallada al implementarla para una identidad cada vez.

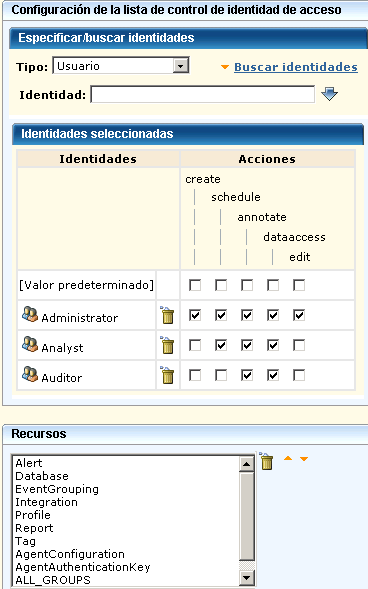

Una lista de control de acceso a identidades especifica las acciones permitidas a las identidades seleccionadas en todos los recursos seleccionados aplicables. Al crear una política centrada en identidades, especifique qué identidades puede llevar a cabo cada acción (crear, programar, anotar, editar) en todos los recursos listados a los que hacen referencia las acciones. Si desea restringir la programación de alertas para los auditores, debe dejar en blanco la programación. Sin embargo, al dejar en blanco la programación, también evitará que los auditores puedan programar informes.

| Copyright © 2011 CA. Todos los derechos reservados. | Enviar correo electrónico a CA Technologies acerca de este tema |