Ereignisse weisen verschiedene Schweregrade auf, von einfachen Informationsmeldungen bis hin zu schwerwiegenden Ereignissen. CA weist einen Wert zwischen 2 und 7 zu, um den Schweregrad von Ereignissen basierend auf dem

ELM-Schemadefinitionsmodell "Kategorie", "Klasse", "Aktion" und "Ergebnis" einzustufen. Der Schweregrad 7 wird Ereignissen zugewiesen, bei denen das System heruntergefahren wurde. Der Schweregrad 6 wird Ereignissen zugewiesen, bei denen die Sicherheit in hohem Maße gefährdet ist oder die der unmittelbaren Aufmerksamkeit bedürfen.

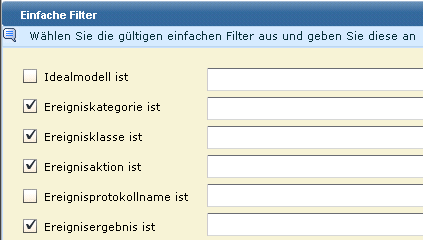

Falls Sie Ihre eigenen Abfragen erstellen oder vordefinierte Abfragen für die Verwendung in Alarmen anpassen möchten, empfiehlt es sich, die Definitionen des ELM-Schemadefinitionsmodells für schwerwiegende Ereignistypen zu überprüfen. Die Modelldefinition ist die Grundlage für einfache Filter. Sie können Abfragen erstellen, die Ereignisse basierend auf Ihren Spezifikationen für Ereignisklasse, Ereignisaktion und Ereignisergebnis erfassen.

So definieren Sie einfache Filter für schwerwiegende Ereignisse:

Die daraus resultierende Tabelle listet die Ereignistypen auf, wobei die schwerwiegendsten Ereignisse basierend auf der CA-Zuweisung der Sicherheitsebenen am Anfang stehen.

Beispiel: Ihre Ergebnisse reflektieren die aktuellen CEG-Definitionen.

|

Kategorie |

Klasse |

Aktion |

Ergebnis |

Sicherheitsstufe |

|---|---|---|---|---|

|

Betriebssicherheit |

Systemaktivität |

System herunterfahren |

Erfolgreich |

7 |

|

Betriebssicherheit |

Systemaktivität |

System herunterfahren |

Fehler |

7 |

|

Konfigurationsverwaltung |

Konfigurationsverwaltung |

Konfigurationsfehler |

Erfolgreich |

6 |

|

Datenzugriff |

Objektverwaltung |

Zugriffsdatei erstellen |

Erfolgreich |

6 |

|

Hostsicherheit |

Antivirusaktivität |

Scan-Fehler |

Erfolgreich |

6 |

|

Hostsicherheit |

Antivirusaktivität |

Virus bereinigen |

Fehler |

6 |

|

Hostsicherheit |

Antivirusaktivität |

Virus entdeckt |

Erfolgreich |

6 |

|

Hostsicherheit |

Antivirusaktivität |

Virus in Quarantäne |

Fehler |

6 |

|

Hostsicherheit |

IDS-/IPS-Aktivität |

Signaturverletzung |

Erfolgreich |

6 |

|

Netzwerksicherheit |

Aktivität bei Signaturverletzung |

Signaturverletzung |

Erfolgreich |

6 |

|

Betriebssicherheit |

Systemaktivität |

Systemstart |

Fehler |

6 |

|

Betriebssicherheit |

Sicherheitsprotokollaktivität |

Sicherheitsprotokoll löschen |

Erfolgreich |

6 |

|

Betriebssicherheit |

Sicherheitsprotokollaktivität |

Sicherheitsprotokoll löschen |

Fehler |

6 |

|

Systemzugriff |

Authentifizierungsaktivität |

Authentifizierungs-Fallback |

Fehler |

6 |

|

Systemzugriff |

Authentifizierungsaktivität |

Authentifizierungsstart |

Fehler |

6 |

| Copyright © 2010 CA. Alle Rechte vorbehalten. | Senden Sie CA Technologies eine E-Mail zu diesem Thema. |